我已经加了上百个QQ群,有一些是自己建的,有的是副管理员,每天这些群闪来闪去,有相当一部分是垃圾信息,不比垃圾邮件少多少,尤其当有些群的管理员不在线的时候,光靠举报不能完全解决问题。总结一点经验给大家看看,如果你是管理员,请参考: 继续阅读“QQ群管理员应该注意的几个问题”

分类: IT小常识

Win7虚拟桌面软件Dexpot推荐

对于一个要挂N多即时聊天工具的人来说,用12寸屏幕的x201简直就是自虐。

想到为什么win7就不支持像ubuntu那样的多桌面呢,就去谷歌一下,果然找到一个好东西——Dexpot。

官网请看这里:http://dexpot.de/

TeamSNS安装补充注意事项

DM500卫星电视播放套装启蒙贴

这一套DM500是专门用来接收卫星电视的设备,包括一个机顶盒,一个60厘米直径的锅,三个高频头(对应三颗卫星134、138、146),来自http://awtv.net.cn/ ,2009年的时候花了750元。

由于搬家停用了将近一年,最近重新配置启用,很多东西都忘了,分享帐号也过期了,现在138星已经反制,要用专用机才能看,146星停播,只能看134,于是把原来的三个高频头减为一个,直连到DM500机顶盒上,按客服指导,调整方位,找到信号。 继续阅读“DM500卫星电视播放套装启蒙贴”

网络信息黑洞的属性及探测方法

黑洞是一个预言,但网络信息黑洞已经不是预言。

像黑洞吞噬它附近的物质甚至光线一样,网络信息黑洞吞噬掉它周围的一切信息。

像黑洞一样,网络信息黑洞也有其特有的生命周期,并且在某个阶段拥有一定的质量和规模。 继续阅读“网络信息黑洞的属性及探测方法”

server2008 r2安装mysql5.1修改my.ini后无法启动1067错误

改了datadir后报错1067,无法启动;

转到目录C:\Documents and Settings\All Users\Application Da

启动成功。

Core主题解决菜单不显示中文的问题

在http://themeforest.net/买了一个主题Core Minimalist Photography Portfolio,效果见http://foreveryn.com/hunli/。

这个菜单一写上中文就看不到该项,研究了一下发现用的是cufon,于是检索找到解决办法,这一篇就很不错:http://moface.me/382.html。

照样子下载了微软雅黑的js,上传到core主题下的fonts目录中,在后台刷新core的设置页,字体中已经可以看到,选择并保存,问题解决,这个主题不涉及到自己修改代码的问题。

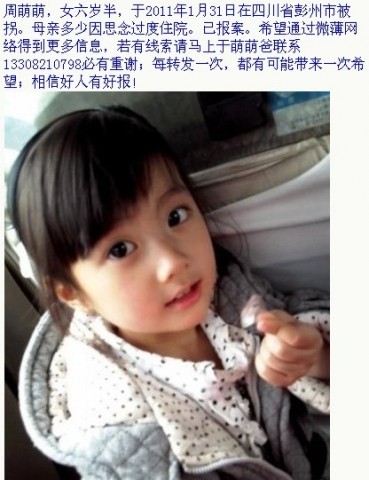

流言终结者:百度识图和失踪儿童“周萌萌”

周萌萌,女六岁半,于2011年1月31日在四川省彭州市被拐。母亲多少因思念过度住院。已报案。希望通过微薄网络得到更多信息,若有线索请马上于萌萌爸联系13308210798必有重谢;每转发一次,都有可能带来一次希望;相信好人有好报!(博主判定此为假消息,请勿随意传播)

这两天以上这个图片不断在各个QQ群转发,网友们的热心是值得肯定的,但就谣言传播的规律来讲,应该有人有意识的去验证一下信息的来源,不能让谣言肆意传播下去。

那么现在不得不表扬一下百度推出的这个尚在测试版的功能:百度识图http://stu.baidu.com/

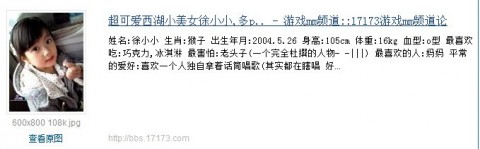

如此基本上可以找出这个照片的相对比较原始的来源了,其中一例:

链接:http://bbs.17173.com/thread/90/197/20090913/4b4f55cbeb9597445-1.html(打开以后有更多的图,发布日期为2009年)

尽管这个消息也未必是真的,但至少一个照片有两个说法,你还能坚信某一个是正确无误的吗?

新闻分析:1.搜索“周萌萌” 2.请搜索“13308210798” 这是在百度识图之外的两个可验证关键词,如果你发现相斥的结果,请留神。

宾得Pentax Km清洗CCD

工具:液晶屏幕清洗剂,棉签若干;

环境:浴室,按照网上的说法,脱光了洗澡,趁着热气腾腾的开始操作;

操作:把镜头取下,开机,拨到M档,调到B门,按下快门不要松,千万不要松,然后把棉签用清洗剂喷湿(别用手摸棉签上的棉花),小心着朝一个方向擦CCD即可,擦完以后放入干燥袋(比如保鲜膜加干燥剂),我没有用干燥袋,盖上镜头放了一宿也没啥事。

国信中恒,是维权还是敲诈?

北京国信中恒知识产权代理有限公司来函声称使用了Serv-U软件,要求支付软件费。

提供材料如下:

- 企业法人营业执照副本传真件一份(注册号:110000009710657,北京市工商局网站可以查到其2009年年检通过信息,但2010年显示该企业未参加年检,而按要求应于每年3月1日至6月30日向登记机关申报年检);

- Rhino Software授权委托书一份(中英文对照,但签名无法分辨,也不知道该如何验证,自称国信中恒的人说国外没公章,但这不能说明这个签名是否有效);

- Serv-U系列软件许可争议免责声明一份(落款北京国信中恒知识产权代理有限公司法务部,无公章,大致意思是预设你已经侵权)。

这是我在电话里要求自称国信中恒的人提供相关证据资料以备核实及办理后续处理手续后收到的资料,一再强调他们提供的资料应该有直接证明侵权的作用,但似乎他们只一心想着收钱。

且不论事实如何,我在这里只是想了解一下维权的程序应该是怎么样的。在国信中恒向对方要求维权的时候是否应该主动提供侵权证据,而不是在不提供证据的情况下以起诉为要挟,威胁对方工作人员。